Hoe u uw VPN -server kunt maken met OpenVPN en Debian, hoe u uw eigen VPN op een server kunt monteren – Numerama

Hoe u uw eigen VPN op een server kunt monteren

Om een VPN -server in te stellen op basis van OpenVPN, zijn er verschillende oplossingen: leer op een firewall zoals PFSense, gebruik een Linux -machine, gebruik een Windows -machine, enz. Vandaag zijn we geïnteresseerd in de implementatie op een Linux -machine, in dit geval onder Debian 11.

Debian 11 en OpenVPN: hoe je je eigen VPN -server maakt ?

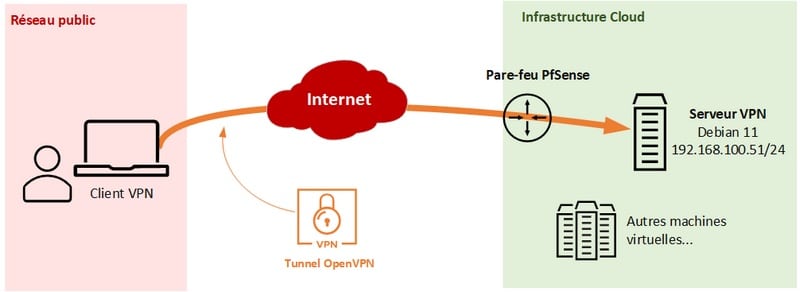

In deze zelfstudie leren we een VPN -server te configureren onder Debian 11 met OpenVPN, met als doel een VPN -server te maken waarop we op internet navigeren. Deze zelfstudie is ideaal als u uw eigen VPN -server wilt instellen, op een VPS -server in de cloud bij Ovhcloud of een andere. Een externe clientmachine kan dus verbinding maken met de OpenVPN -server om toegang te krijgen tot internet door de verbinding van de OpenVPN -server te benutten, maar ook met de externe infrastructuur, of het nu de VPN -server zelf is, of een andere server van hetzelfde netwerk. Dit principe is inderdaad gebaseerd op de implementatie van een “client-to-site” VPN.

Als een herinnering, VPN middelen Vonleesbaar Psamenvoegen NIETebork En het doel van een VPN is eenvoudig: De VPN zal een virtuele link maken tussen twee punten, Bijvoorbeeld tussen twee zakelijke netwerken (VPN -site naar site), of tussen een klant -pc en een bedrijfsnetwerk (VPN -klant op de site). Binnen deze link, die wordt genoemd een tunnel, De gegevens zullen zijn gekwantificeerd En geïsoleerd van de rest van het verkeer, dit is alle belangstelling van VPN en dit idee van “privé”. Tegenwoordig zijn VPN’s voor persoonlijk gebruik erg populair om rond censuur te gaan, uw navigatie op internet te verbergen, enz.

Om een VPN -server in te stellen op basis van OpenVPN, zijn er verschillende oplossingen: leer op een firewall zoals PFSense, gebruik een Linux -machine, gebruik een Windows -machine, enz. Vandaag zijn we geïnteresseerd in de implementatie op een Linux -machine, in dit geval onder Debian 11.

Hier is wat informatie over de infrastructuur van de dag:

Er zijn verschillende mogelijke architecturen, waaronder:

- De OpenVPN -server heeft een openbaar IP -adres (casus van een VPS), dus we verbinding maken met zijn openbare IP -adres

- De OpenVPN -server is gemaskeerd achter een router / firewall, en daarom achter een NAT. Resultaat maken we verbinding met het openbare IP -adres van de apparatuur (router/firewall) en dankzij een poortomleidingsregel maken we verbinding met onze VPN – Ik ben in dit geval, als onderdeel van deze demo

Eenmaal verbonden met VPN van de VPN -client, gaat al het verkeer door de VPN en laat de internetverbinding van de OpenVPN -server achter.

II. Installatie van OpenVPN -server op Debian 11

We kunnen de OpenVPN -server handmatig configureren en stap voor stap op onze Debian 11 -server. We zullen echter gebruiken Een installatiescript waarmee een VPN -server zeer gemakkelijk en snel kan worden geïmplementeerd. Dit script, compatibele Debian, Rocky Linux, Fedora, Ubuntu, enz. is beschikbaar op GitHub: u kunt de code naar believen herzien.

Wat is deze installatie ? Dit script is heel praktisch, maar wat zal het op de machine doen ?

- Op een Debian-machine zal hij de volgende pakketten installeren: OpenVPN, IPTables, OpenSSSL, Wget, Ca-Querificates, Curl, Unbound

- Configureer openvpn via het configuratiebestand:/etc/openvpn/server.verward

- Configureer iptables op de server om stromen toe te staan

- Activeer routering op de VPN -server (“SYSCTL NET.IPv4.ip_forward = 1 “in /etc /systeml.D/ 99 -Openvpn.verward ))

Naast het installeren van OpenVPN -server, is het script afhankelijk van een lokale PKI om een essentieel certificaat te genereren voor de juiste werking van VPN.

Voordat u begint, moet u ervoor zorgen dat uw VPN -server goed is verbonden met internet en een vast IP -adres heeft.

HEEFT. Download het installatiescript

Maak verbinding met uw toekomstige VPN -server en begin met het bijwerken van de pakketcache. We maken ook van de gelegenheid gebruik om Curl te installeren.

Sudo apt-get update sudo apt-get install curl

Download vervolgens het installatiescript met curl:

krul -o https: // raw.GitHubusent.com/angristan/openvpn-install/master/openvpn-installatie.SH

Zodra het script is gedownload, moet u de uitvoeringsrechten toevoegen om het later uit te voeren:

Chmod +x openvpn-installatie.SH

Voer vervolgens het script uit om de configuratie stap voor stap van OpenVPN -server te starten:

sudo ./Openvpn-installatie.SH

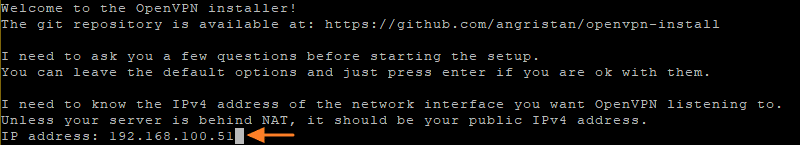

B. Configureer de VPN

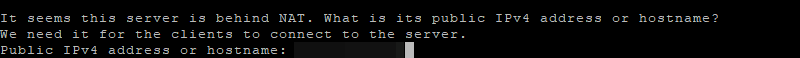

Het bericht “Welkom ton de openvpn -installatie!”Affecten en de configuratiestappen worden gekoppeld. Allereerst is het noodzakelijk Geef het IPv4 -adres van de VPN -server aan, Maar het goede nieuws is dat het automatisch teruggaat. Als het het lokale IP -adres is, betekent dit dat er een NAT is en in dit geval is het logisch. Anders wordt het openbare IP -adres van uw server, bijvoorbeeld van uw VPS -server, hier weergegeven. Hier gaat het script goed terug “192.168.100.51 “valideren.

Daarnaast, Het script detecteert de aanwezigheid van NAT en geeft het openbare IP -adres aan. Valideer gewoon, tenzij u een specifieke domeinnaam wilt opgeven of de informatie die door het script is verhoogd (die op curl afhankelijk is om uw openbare IP te herstellen te corrigeren).

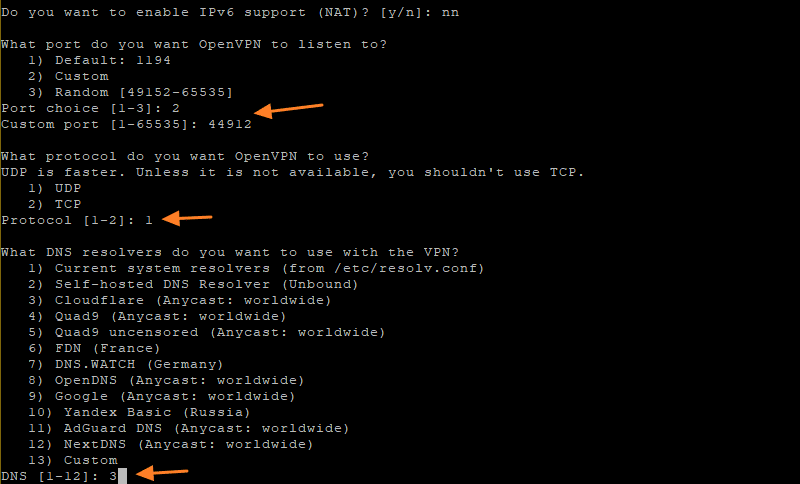

Er wordt gevraagd als u de IPv6 -ondersteuning wilt activeren, kunt u “n” aangeven om te weigeren.

- Welke poort wil je openvpn vermelden?

Vervolgens moet u de poort kiezen waarop de VPN -server zal luisteren. Standaard is dit poort 1194, maar ik raad u aan een gepersonaliseerde poort te gebruiken om uw VPN te verbergen (U kunt een poort gebruiken die door een ander protocol wordt gebruikt (voorbeeld: 443/https) om gemakkelijker door bepaalde firewalls te passeren).

Geef “2” aan om een gepersonaliseerde poort te definiëren en geef vervolgens het poortnummer aan. Bijvoorbeeld “44912” in mijn voorbeeld.

- Welk protocol wil je openvpn gebruiken ?

OpenVPN is sneller met het UDP -transportprotocol en bovendien is het de standaardbedrijfsmodus. Ik moedig je aan om op UDP te blijven, tenzij je probeert een firewall te passeren: als je poort 443 gebruikt, is het consistenter om TCP te gebruiken om te doen zoals https !

- Welke DNS -resolvers wilt u gebruiken met de VPN ?

Eenmaal verbonden met VPN, welke VPN -server u wilt gebruiken voor naamsresolutie. U kunt een gepersonaliseerde server kiezen met keuze 13, of er een kiezen uit de lijst die uw nummer aangeeft.

Tot zover de eerste reeks vragen. Laten we daarna gaan.

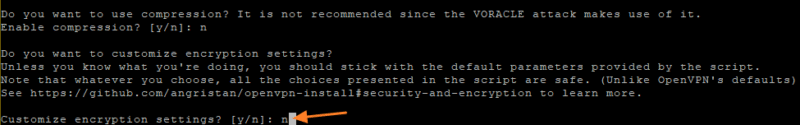

- Wil je compressie gebruiken ?

Het script beveelt aan dat we geen compressie gebruiken, omdat het wordt gebruikt door Voracle -aanvallen. Geef “n” aan en valideren.

- Cospitaalinstellingen aanpassen ?

Het script is al vooraf geconfigureerd om bepaalde parameters te gebruiken voor codering van de VPN -tunnel en de veiligheid ervan als geheel. U hebt de mogelijkheid om uw eigen parameters te definiëren door “y” aan te geven, anders doe gewoon “n”.

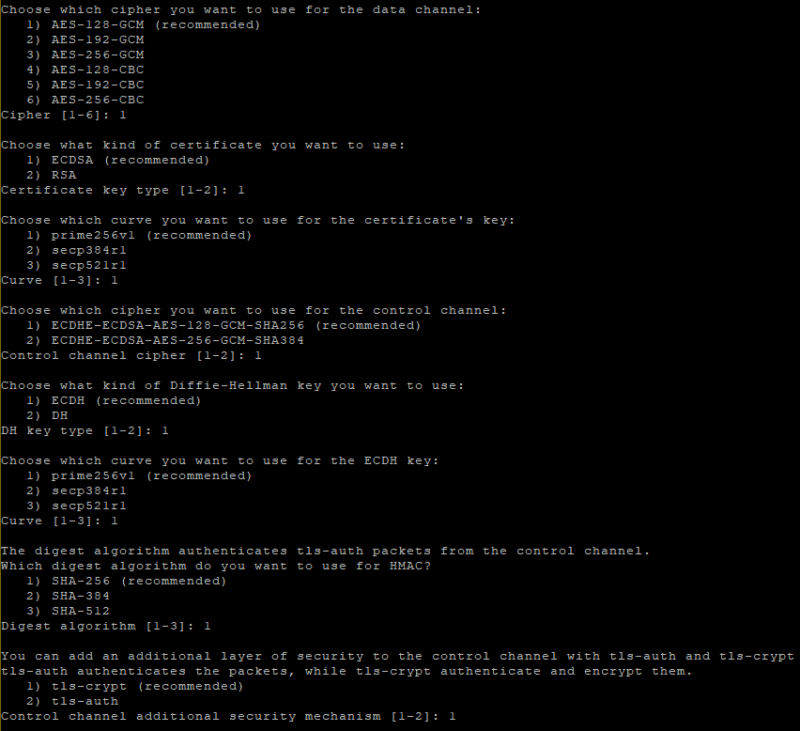

Hieronder zijn hier de verschillende aangeboden opties (evenals de aanbevolen keuzes en overeenkomend met de automatische configuratie) voor degenen die besluiten om coderingsopties te personaliseren.

Het eerste deel van het ondervraging is voltooid ! Tot nu toe heeft het script de lokale machine nog niet gewijzigd. Aan de andere kant, op dit precieze moment als u op de toets “Enter” drukt (Of een andere aanraking), de installatie van de OpenVPN -server begint.

![]()

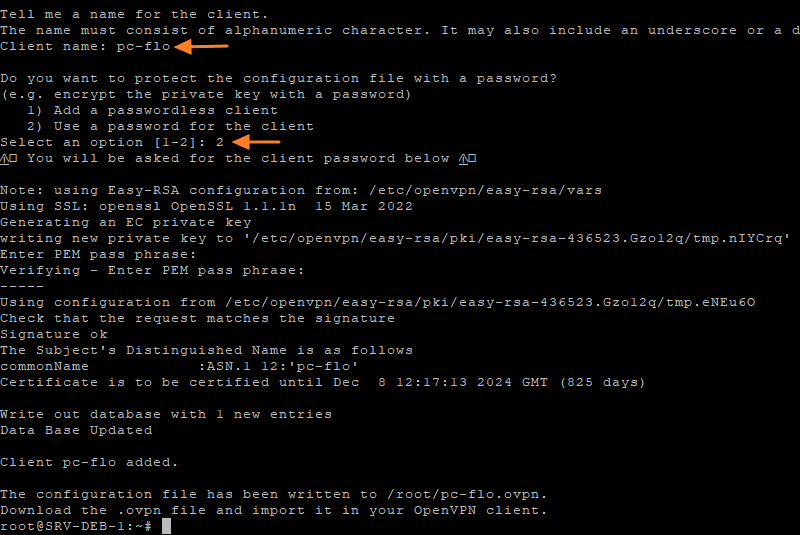

Vs. Creatie van een eerste klant

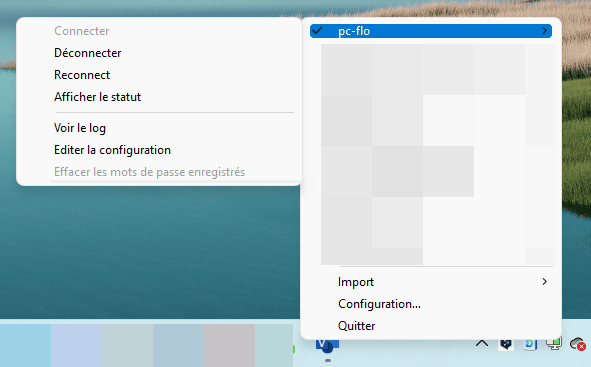

Na de configuratie van de VPN -server gaat de installatie via het script verder met het maken van een eerste VPN -klant. Geef de naam van de pc aan die de VPN gebruikt (gewoon om uw weg te vinden), bijvoorbeeld “Pc-flo“”. Dan de vraag “Wilt u het configuratiebestand beschermen met een wachtwoord?“weergegeven, aangeven” 2 “voor ja om Definieer een wachtwoord dat nodig is om de VPN -verbinding tot stand te brengen.

Dit genereert een OVPN -configuratiebestand in het gebruikersprofiel dat wordt gebruikt. Hier ben ik verbonden als een root, zodat de configuratie wordt gegenereerd in “/root/”. Vanuit een gezichtspunt van de VPN -server zal de toevoeging van deze klant twee bestanden genereren:

- Het klantcertificaat in /etc/openvpn/easy-rsa/pki/uitgegeven/.CRT

- De privésleutel tot de klant in /etc/openvpn/easy-psa/pki/private/.Sleutel

Opmerking : U kunt op elk moment de configuratie van uw OpenVPN -server wijzigen door het configuratiebestand te wijzigen: /etc/openvpn/server.verward

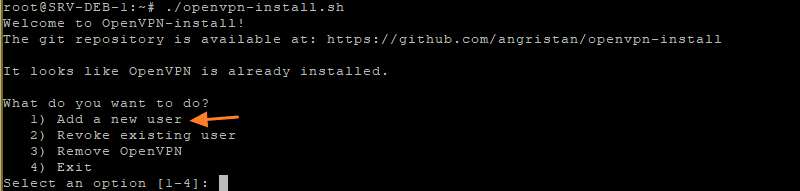

D. Voeg een nieuwe OpenVPN -klant toe

U kunt op elk gewenst moment een nieuwe pure klant toevoegen die elke machine die verbindt een eigen certificaat heeft. Of voor Voeg een nieuwe klant toe of verwijder het script gewoon opnieuw en maak de keuze “1”.

sudo ./Openvpn-installatie.SH

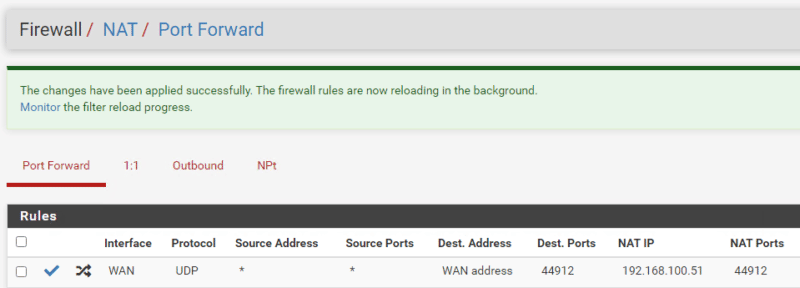

E. In de NAT -modus: de poortomleidingregel

In de NAT -modus wil dat zeggen met een VPN -server verbonden achter een router/firewall waar de NAT wordt geactiveerd, moet je Maak een poortomleidingregel. Anders worden stromen voor uw openbare IP -adres op poort 44912 niet doorgestuurd naar de VPN -server.

- Als deze concepten voor u vervaagd zijn: Nat en Pat voor beginners

Daarom maak ik op mijn firewall een regel om UDP/44912 -stromen voor mijn openbare IP -adres voor de VPN -server (192 om te leiden (192.168.100.51).

III. Test de VPN -verbinding

Het eerder gegenereerde configuratiebestand (/Root/pc-flo.Ovpn) in het gebruikersprofiel moet worden overgedragen naar de computer die moet verbinding maken met VPN. Als u op Windows bent, kunt u WINSCP of SCP gebruiken en onder Linux kunt u SCP gebruiken.

HEEFT. Op ramen

Op Windows moet u OpenVPN GUI of OpenVPN Connect installeren. Persoonlijk gebruik ik Openvpn gui Dus ik moet het OVPN -bestand kopiëren en plakken in de volgende map:

C: \ Program Files \ OpenVPN \ Config

Dus in mijn VPN -client kan ik zien dat mijn nieuwe VPN -verbinding verschijnt die de naam van het OVPN -bestand in beslag neemt:

Klik op “Aansluiten“, ik moet Voer het wachtwoord in dat is gekoppeld aan de klant “PC-FLO” Om mij te verifiëren met mijn certificaat.

Eenmaal verbonden, kan ik dat Toegang tot mijn Debian 11 -server in SSH dankzij het lokale IP -adres, weten “192.168.100.51“”. Ik heb ook toegang tot de andere servers in mijn externe infrastructuur. Als ik toegang heb tot internet, doorloop ik mijn VPN en gebruik ik daarom mijn VPN -internetverbinding !

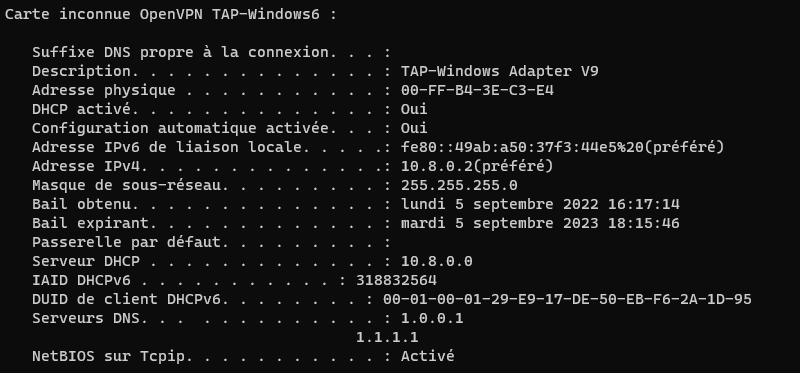

Aan de Windows -kant, kijkend naar de IP -configuratie van mijn machine, zie ik dat de VPN -tunnel op het netwerk werkt “10.8.0.0/24“Omdat ik het IP -adres heb”10.8.0.2/24“”. Dit subnet is gedefinieerd in het bestand “/etc/openvpn/server.Conf “van de VPN -server via de” Server 10 -regel.8.0.0 255.255.255.0 “. In termen van DNS -servers worden die van cloudflare gedefinieerd (1.0.0.1 en 1.1.1.1) en dat ik had gekozen tijdens de eerste configuratie.

B. Op Linux

Als uw klantbericht, die de VPN zou moeten gebruiken, onder Linux staat, kunt u OpenVPN installeren via deze opdracht:

Sudo apt-get install Openvpn

Vervolgens moet het OVPN -configuratiebestand op deze locatie worden gedeponeerd:

/etc/openvpn/klant/

Om een verbinding te activeren op basis van dit configuratiebestand, is het voldoende om te doen:

OpenVPN-Client-Config/etc/OpenVPN/klant/PC-FLO.Ovpn

Vs. Kranten op de VPN -server

Verbinding van de klantpositie is zichtbaar in de kranten van de VPN -server, door de onderstaande bestelling uit te voeren.

Journalctl-identificerende ovpn-server

Bij het verbinden van mijn Windows -klantpost zijn de volgende kranten bijvoorbeeld zichtbaar:

SRV-DEB-1 ovpn-server [436393]: Multi: multi_init genaamd, r = 256 V = 256 SRV-DEB-1 ovpn-server [436393]: Ifconfig pool ipv4: base = 10.8.0.2 maat = 252 SRV-DEB-1 OVPN-SERVER [436393]: IFCONFIG Poollijst SRV-DEB-1 OVPN-server [436393]: Initialisatiesequentie voltooid SRV-DEB-1 OVPN-SERVER [436393] ::: 53471 Uitgaande kanaalcodepties: ' AES-256-CTR 'geïnitialiseerd met 256 bit sleutel SRV-DEB-1 OVPN-SERVER [436393] :: 53471 Uitgaande besturingskanaalcodering: met behulp van 256 bit Message Hash' SHA256 'voor HMAC Authentication SRV-DEB-1 ovpn-Server- Server [436393] :: 53471 Inkomende controlekanaal Encryption: Cipher 'AES-256-CTR' geïnitialiseerd met 256 bit sleutel SRV-DEB-1 OVPN-server [436393] ::: 53471 Inkomende controlekanaalcodering: 256 bit hash ' SHA256 'voor HMAC-authenticatie SRV-DEB-1 OVPN-server [436393] :: 53471 TLS: Eerste pakket van [AF_INET] 89.87.49.50: 53471, SID = EB971C1D A6A6884B SRV-DEB-1 OVPN-SERVER [436393] :: 53471 verifie, CN = PC-FLO SRV-DEB-1 ovpn-server [436393] :: 53471 Peer Info: iv_ver = 2.5.6 SRV-DEB-1 OVPN-server [436393] :: 53471 Peer Info: Iv_plat = win SRV-DEB-1 OVPN-SERVER [436393] :: 53471 Peer Info: IV_PROTO = 6 SRV-DEB-1 ovpn-server [436393] ::: 53471 Peer Info: IV_NCP = 2 SRV-DEB-1 OVPN-SERVER [ 436393] :: 53471 Peer Info: IV_CIPHERS = AES-256-GCM: AES-128-GCM SRV-DEB-1 OVPN-server [436393] ::: 53471 Peer Info: IV_LZ4 = 1 SRV-DEB-1 OVPN-SERVERVER [436393] :: 53471 Peer Info: IV_LZ4V2 = 1 SRV-DEB-1 ovpn-server [436393] :: 53471 Peer Info: IV_LZO = 1 SRV-DEB-1 OVPN-SERVER [436393] :: 53471 Peer IV_CC_STUBC_STUBSUBNEB = 1 SRV-DEB-1 ovpn-server [436393] :: 53471 Peer Info: IV_COMP_STUBV2 = 1 SRV-DEB-1 OVPN-Server [436393] ::: 53471 Peer Info: IV_TCPNL = 1 SRV-DEB-1 OVPN- Server [436393] :: 53471 Peer Info: iv_gui_ver =Openvpn_gui_11 SRV-DEB-1 ovpn-server [436393] :: 53471 Peer Info: iv_sso = OpenUrl, Crtext SRV-DEB-1 OVPN-Server [436393] :: 53471 Control Channel: TLSV1.3, cijfer TLSV1.3 TLS_AES_256_GCM_SHA384, 256 BIT EC, CURVE: Prime256V1 SRV-DEB-1 ovpn-server [436393] :: 53471 [PC-FLO] Peerverbinding geïnitieerd met [Af_inet] : 53471

Bovendien kunt u de iptable -regels visualiseren met de onderstaande opdracht:

iptables -t nat -l -n -v

Met deze opdracht moet u zien dat de post -ft -keten deze regel bevat:

2200 971K MASQUERADE ALL - * ens192 10.8.0.0/24 0.0.0.0/0 Een essentiële lijn voor VPN -stromen om correct te worden gerouteerd en getransporteerd.

Iv. Conclusie

Deze tutorial komt ten einde: we hebben zojuist een eenvoudige manier gezien Stel een OpenVPN -server in onder Debian 11 Met dit uitstekende installatiescript. Ik nam de tijd om u uit te leggen wat het script deed, zodat u kunt begrijpen wat u doet, tegelijkertijd. Weet dat er veel mogelijke configuraties zijn voor de implementatie van een VPN met openvpn.

Om een VPN in te stellen om verbinding te maken met een complete infrastructuur, raad ik u aan deze op uw firewall in te stellen om stromen direct op dit niveau te kunnen beheren. Het zal gemakkelijker zijn om alleen bepaalde protocollen in de VPN -tunnel te autoriseren of om alleen stromen toe te staan voor bepaalde hosts. Aan de andere kant, voor een VPN die u gebruikt voor persoonlijk gebruik, om bijvoorbeeld censuur te omzeilen, is deze oplossing ideaal.

deel dit artikel

- ← Vorige Text4Shell: een kritische beveiligingsfout in de tekstbibliotheek van Apache Commons

- Meer dan 20 miljoen geaccumuleerde downloads voor deze malware en volgende Android -applicaties →

Florian Burnel

Systeem- en netwerkingenieur, mede-oprichter van IT-Connect en Microsoft MVP “Cloud and Datacenter Management”. Ik wil mijn ervaring en mijn ontdekkingen delen via mijn artikelen. Generalist met een bepaalde attractie voor Microsoft Solutions en Scripting. Goed lezen.

Florian heeft 4966 berichten en tellen.Bekijk alle berichten van Florian

Hoe u uw eigen VPN op een server kunt monteren

Omdat het functioneren van een VPN is gebaseerd op servers, netwerkprotocollen en complexe veiligheidstechnologieën, lijkt het monteren van uw eigen VPN misschien buiten bereik van het eenvoudige sterfelijk. Is dit echt het geval ? We hebben geprobeerd onze eigen VPN op een server zelf op te zetten.

Is het zo moeilijk dat het uw eigen VPN -service instelt ? En is de operatie winstgevend in vergelijking met een “kant-en-klare” VPN-service, zoals ExpressVPN ? Om het te beantwoorden, plaatsen we onszelf in de schoenen van een potentiële gebruiker en zijn begonnen met het verkennen van het web. Literatuur over het onderwerp geeft niet op, maar wat zeker is, is dat er tientallen manieren zijn om een zelfgemaakte VPN te maken, tot graden van zeer gevarieerde moeilijkheden.

Voor dit artikel hebben we drie behouden en we zullen de meest “eenvoudige” methode in detail uitleggen. Het zelf verhogen van uw VPN vereist niet noodzakelijkerwijs grote computerkennis. Aan de andere kant moet je tijd voor jezelf hebben en niet bang zijn om je handen in de citch te stoppen.

Installeer een zelfgemaakte VPN op een Raspberry Pi

Piratelab publiceerde een lange zeer gedetailleerde tutorial in het Frans om een VPN te installeren op een Raspberry Pi. Dit is de methode die de meeste vereisten vereist: configuratie van de Raspberry Pi, de internetbox dan applicaties. Het principe is om de kleine computer te transformeren die de Raspberry Pi is in een VPN -server die we zelf zullen configureren. Door hiermee verbinding te maken, gaat u vervolgens door het IP -adres van uw Raspberry Pi en profiteert u van de internetverbinding (en de bijbehorende IP) waarmee het is verbonden (bijvoorbeeld die van uw huis). Als dit een vezelverbinding is, zal de stroom uitstekend zijn, maar als het een ADSL -verbinding is, bent u mechanisch beperkt.

Installeer een VPN op een virtuele machine door Algo VPN te installeren

Als u echt niet bang bent voor opdrachtregels op een virtuele machine, dan is de Algo VPN -oplossing iets voor u. Dit is een zeer eenvoudig te installeren VPN -oplossing (maar veel minder om te configureren), open source, waarmee u een VPN (met draadguard- of iPsec -protocollen) op veel virtuele machines kunt installeren. De Amerikaanse ontwikkelaar Lenny Zelter schreef een zeer complete tutorial in het Engels over dit onderwerp op zijn blog.

Ga door de turnkey -oplossingen van hosts

Maar de eenvoudigste oplossing, voor het grote publiek, om uw eigen VPN te maken, is om de “turnkey” -oplossingen van hosts te doorlopen. Dit is de oplossing die we hieronder gaan beschrijven. Om het te gebruiken, zullen we het voorbeeld van de host -scaleway nemen (andere hosts bieden identieke oplossingen, hetzij bij OVH of DigitalOcean). Hij biedt inderdaad in zijn instantie -opties om “instantapps” te gebruiken.

Concreet, in twee klikken en enkele minuten, is het mogelijk om een server te hebben met een distributie (Ubuntu ML) en een vooraf geïnstalleerde toepassing. De gebruiker hoeft dan alleen de huur van de server te betalen en zijn online opdrachttoepassing te configureren.

Huur uw server

Om te beginnen, opent u een account op Scaleway. Registratie is gratis, maar vereist het invoeren van een bankkaartnummer en het doen van een betaling pre-autorisatie van 2 euro. Dit is normaal, u staat op het punt een server te huren en deze zijn geprijsd op de maand of op dit moment.

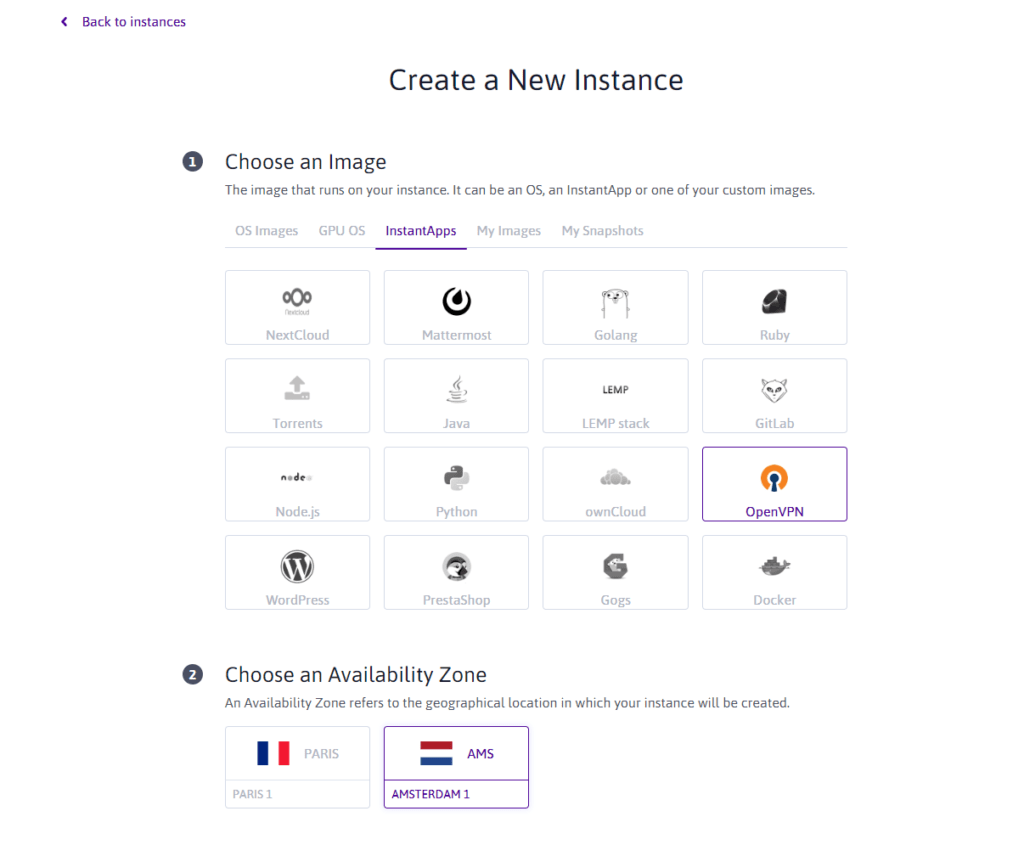

Klik in de interface op Exemplaar, in de linker zijbalk en vervolgens op de groene knop ” Maak een instantie »». Gefeliciteerd, u staat op het punt uw eerste server in te stellen. Een server -personalisatiemenu wordt vervolgens weergegeven. In stap 1 (” Kies een afbeelding »), Klik op InstantApps en kies vervolgens OpenVPN.

Hier configureert u uw server. We hebben ervoor gekozen om onze server in Amsterdam te vinden, in Nederland. Het is daar dat ons toekomstige IP -adres zal worden verplaatst.

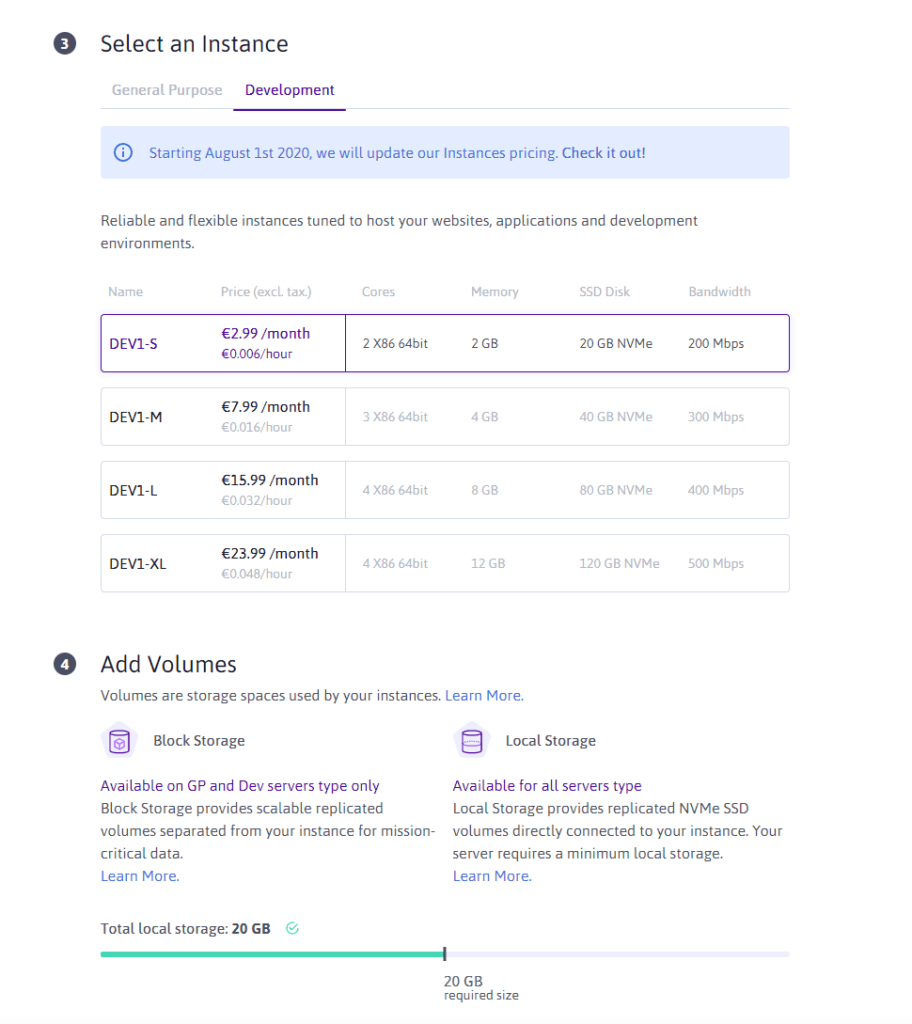

Nu komt de keuze van het servertype. We hebben een kleine server nodig die zorgt voor het verplaatsen van ons IP -adres en het navigeren op internet voor ons. We hebben hier geen krachtige server nodig, de goedkoopste is de truc voor de behoeften van deze tutorial.

Ga naar het tabblad Ontwikkeling en neem de goedkoopste optie, die met een maximale stroom van 200 mb/s.

Je moet gewoon een kleine naam aan je lichaam geven en vooral om het te associëren met een SSH -sleutel. We gaan niet uitleggen hoe we een SSH -sleutel kunnen genereren en deze kunnen associëren met de instantie, scaleway of ovh uitleggen deze perfect in hun documentatie. Voor de rest van deze tutorial gaan we door Putty Software om de opdrachtregels in te voeren.

Configureer openvpn

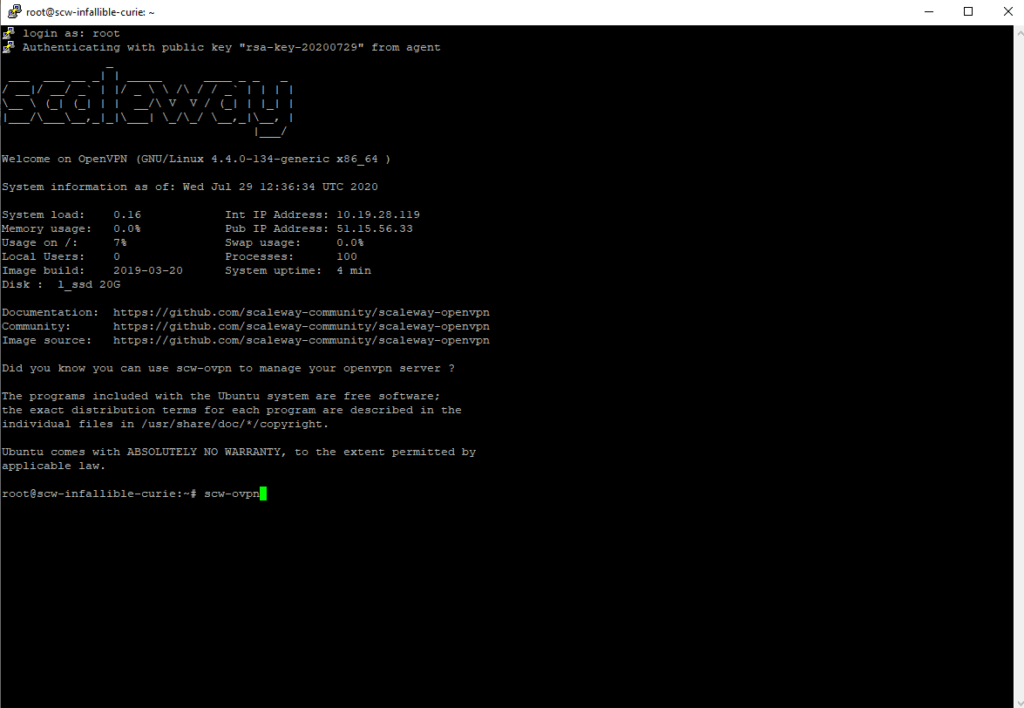

Als al deze stappen worden uitgevoerd, bent u nu in het bezit van een server waarop OpenVPN is geïnstalleerd. We moeten nu OpenVPN rechtstreeks op de server configureren.

Maak verbinding met de server, hetzij via de terminal (op Mac en Linux) of via Putty (Windows). Wanneer de server u vraagt om uzelf te identificeren, voert u gewoon root in. We zullen nu OpenVPN configureren zodat het ons op de server kan identificeren wanneer we verbinding maken met een VPN -toepassing. Meer specifiek zullen we een gebruikersprofiel maken.

Voer de opdracht “root” in om te starten. De server geeft aan dat OpenVPN is geïnstalleerd en dat deze klaar is voor gebruik.

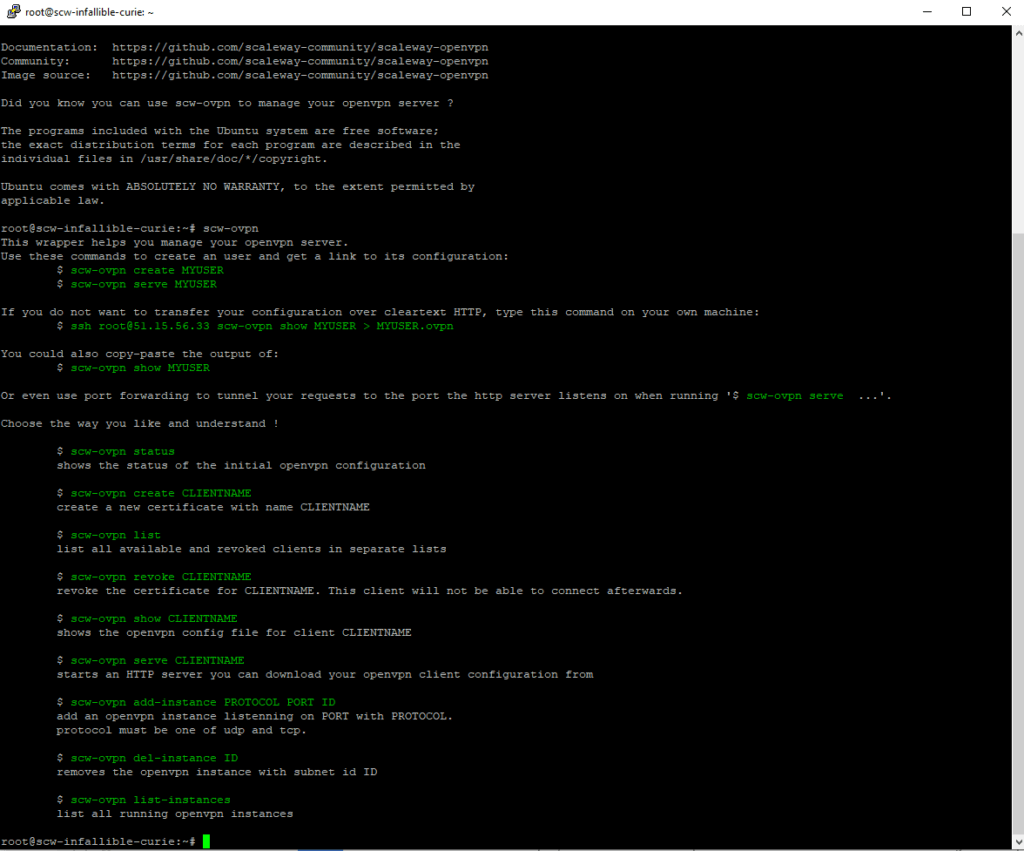

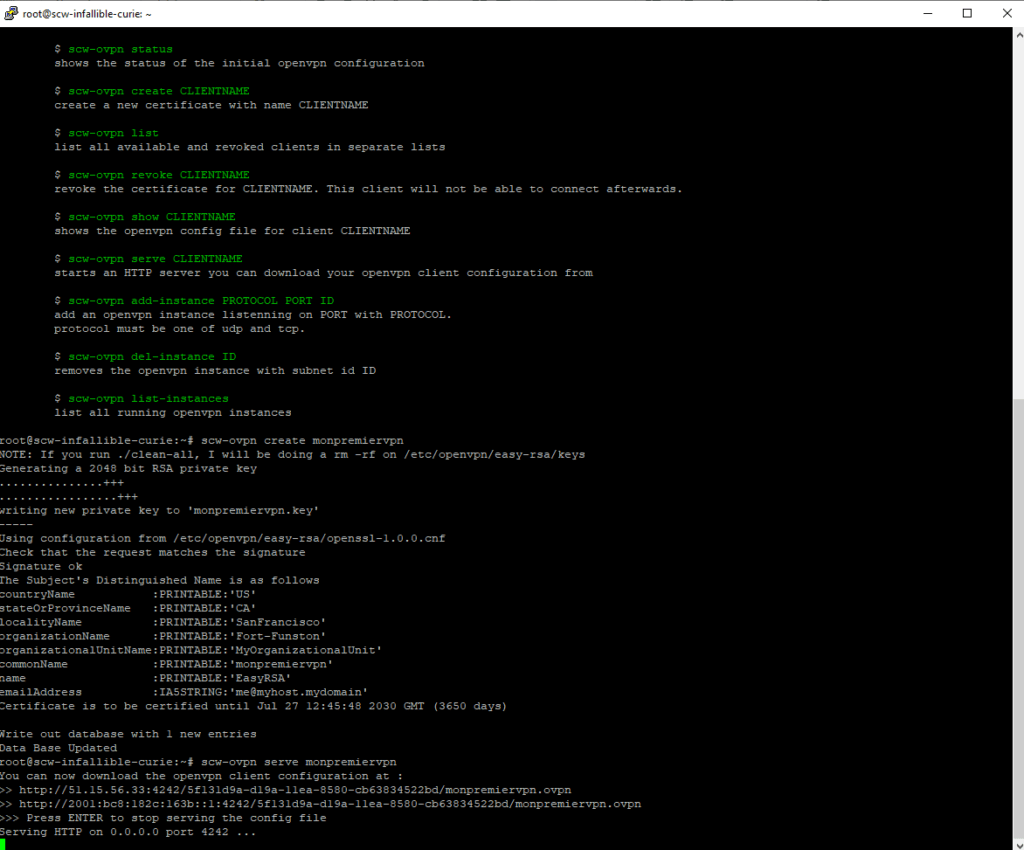

Voer vervolgens de opdracht “scw-ovpn” in, die een nieuwe gebruiker zal maken.

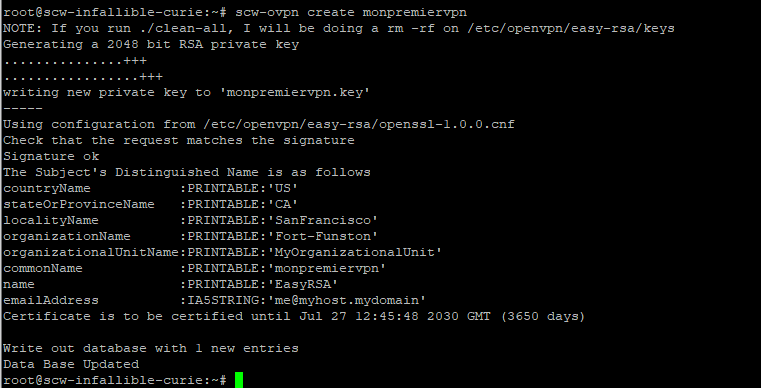

Om een nieuwe gebruiker te maken, voert u de opdracht “SCW-OVPN CREATE NAAM” in of is de nomutilizer, zoals de naam al doet vermoeden, de naam van de gebruiker die u gaat nemen. Hier hebben we “Monpremiervpn” geplaatst.

Nu het is gemaakt, heb je het bestand nodig .Met OVPN waarmee u zich kunt identificeren op de server wanneer u uw VPN -klant gebruikt om verbinding te maken.

Om het bestand te genereren .OVPN Voer het commando “SCW-OVPN SERVE NOMUTILIZATE” in. De server zal vervolgens een link genereren waarmee u het bestand kunt downloaden .Ovpn.

Kopieer de link die automatisch wordt gegenereerd door OpenVPN naar uw browser (of download deze met een SSH -opdracht als u een opdrachtregel bent) om het bestand te downloaden. Let op: de link is alleen beschikbaar in de tijd van deze bestelling: zodra u op de invoer drukt, verloopt de link.

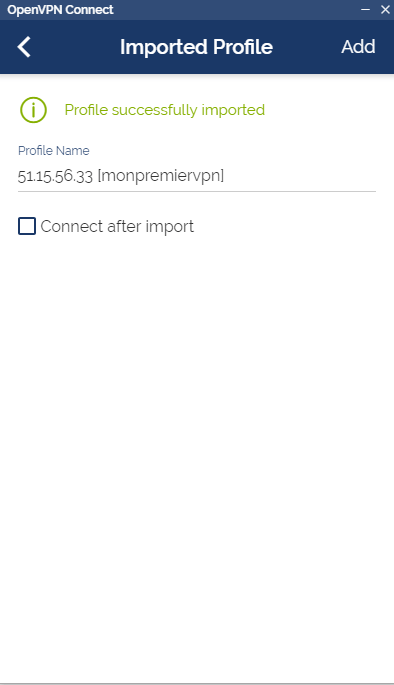

Gebruik een VPN -klant

Zodra u het bestand hebt hersteld .Ovpn, het moeilijkst wordt gemaakt. Het enige wat u hoeft te doen is een VPN -klant downloaden. Dat van openvpn doet de zaak heel goed. Download het en installeer het vervolgens. Importeer dan gewoon het bestand .Ovpn in de klant om via een tunnel verbinding te maken met de server.

Gefeliciteerd, je hebt zojuist je eerste VPN opgezet !

Gemakkelijk, maar beperkt

Om de vraag te beantwoorden die ons interesseert: nee, het is niet erg ingewikkeld om uw eigen VPN te maken. Maar de beperkingen zijn talrijk en de service die wordt aangeboden voor het grote publiek is niet echt voordelig in vergelijking met een oplossing zoals ExpressVPN.

Een lange installatie

U moet inderdaad de tijd nemen om verschillende software (OpenVPN, Putty) te installeren, te leren en te begrijpen hoe een SSH -toets werkt en een account openen bij een host. ExpressVPN heeft een applicatie beschikbaar op een groot aantal apparaten (computer, mobiel, etc.), die slechts drie klikken vereist om te settelen en die volledig in het Frans is vertaald.

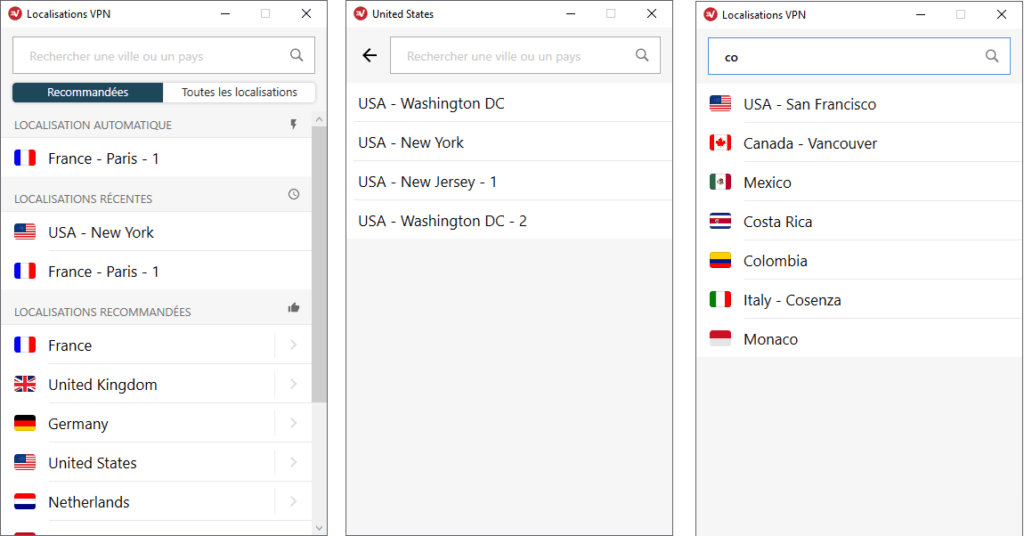

Het is mogelijk om het land te kiezen waarin we verbinding willen maken en in sommige gevallen de precieze stad waarin we verbinding willen maken. Er is ook een zoekmachine aanwezig.

Een onaantrekkelijke prijs

In ons voorbeeld biedt ScaleWay zijn InstantApp OpenVPN-service aan voor een prijs van 4,99 euro per maand. ExpressVPN biedt momenteel zijn eenjarige abonnement voor minder dan 6 euro per maand. Het is bijna equivalent voor een heel andere kwaliteit van services.

Beperkte functies

De goede vraag die moet worden gesteld, is niet zozeer om te weten of het ingewikkeld is om uw eigen VPN te maken, maar te weten wat u met uw VPN wilt doen. In ons voorbeeld bevindt onze VPN zich in Nederland en werkt met een basistoepassing, OpenVPN.

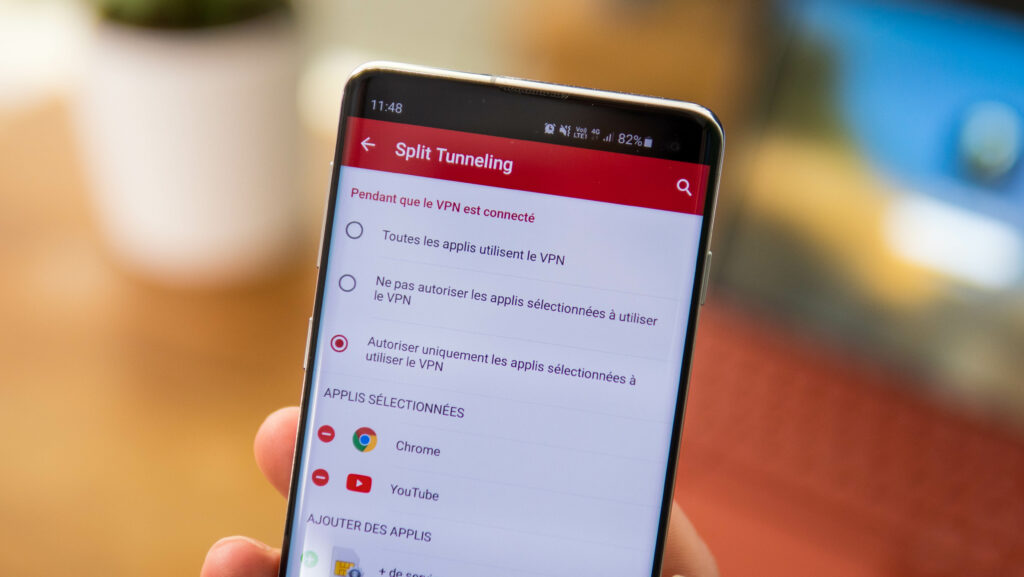

Met andere woorden, u hebt slechts één server waar ExpressVPN meer dan 3000 op 160 verschillende locaties biedt. U hebt geen toegang tot split -tunnelfuncties of een grote keuze van protocol. De stroom van ons huis VPN is ook lager dan die aangeboden door ExpressVPN -servers. Ten slotte heeft deze unieke server in Europa geen toegang tot buitenlandse catalogi van SVOD -platforms.

Met de split -tunneling kunt u de VPN -verbinding omschrijven met specifieke toepassingen.

Momenteel bieden zeer weinig hosts servers aan in de Verenigde Staten. En zelfs als ze dat zouden doen, is de toegang tot de Amerikaanse catalogus van Netflix niet gegarandeerd. Met een oplossing zoals ExpressVPN rijst de vraag niet: maak gewoon verbinding met een Amerikaanse of Canadese server om toegang te krijgen tot de buitenlandse catalogus waarop

Een goede VPN -leverancier is eenvoudiger

Kortom, als u een VPN nodig hebt met een enkele server, beperkte functies en u bent niet bang om uw handen in de controlelijnen te stoppen, kunt u plezier hebben met het monteren van uw eigen VPN. Als u een oplossing nodig hebt die in twee klikken werkt, met duizenden servers en een sterk privacybeleid, is ExpressVPN een van de beste keuzes van het moment.

ExpressVPN biedt momenteel een speciale aanbieding op het abonnement op één jaar. Deze heeft drie vrije maanden. Dit abonnement bedraagt daarom minder dan 6 euro per maand. Om een idee te krijgen van de kwaliteit van de service, hebt u ook 30 dagen “tevreden of vergoed” tests waarin u kunt stoppen en uw abonnement op elk gewenst moment kunt vergoed door contact op te nemen met de after-sales-service, zonder dat deze geen vraag.

Je vraagt je af wat de beste VPN is ? Onze selectie van de beste VPN’s Het antwoord staat in onze comparator

Dit artikel werd uitgevoerd in samenwerking met ExpressVPN

Dit is inhoud gemaakt door onafhankelijke editors binnen de humanoïde XP -entiteit. Het redactieteam van Numerama nam niet deel aan de creatie ervan. We zijn toegewijd aan onze lezers, zodat deze inhoud interessant, kwalitatief is en overeenkomen met hun interesses.